ソーシャルエンジニアリングとは、心理的な操作を用いて他人を説得し、個人情報を漏洩させる手法です。こうした手法は、インターネットやコンピュータが発明されるずっと以前から存在していました。犯罪者がソーシャルエンジニアリングの手法を用いるのは、ソフトウェアやハードウェアを狙うハッカーとは異なり、人の持つ自然な信頼感を利用する方が、ソフトウェアやハードウェアを狙う攻撃よりもはるかに容易だからです。このページでは、ソーシャルエンジニアリングとは何か、他の種類のソーシャルエンジニアリングとどう違うのか、ソーシャルエンジニアリング攻撃を見分ける方法、そしてソーシャルエンジニアリング詐欺の被害に遭わないための方法について解説します。

ソーシャル エンジニアリングを認識する方法。

早速、皆さんが答えを知りたがっている質問、「ソーシャル エンジニアリングをどのように認識するか」について議論しましょう。

個人情報を「確認」するよう求められます。

ソーシャルエンジニアが用いる戦術の一つは、表示されたリンクをクリックしてフォームに情報を入力することで、情報を「確認」しなければならないような問題を作り出すことです。適切なブランドやラベルが貼られていれば、リンク先は本物に見えるかもしれません。

緊急の要件を作成します。

ソーシャルエンジニアは、被害者にパニックを抱かせるようなレトリックを用いて、考えもせずに反応させようとします。誰かに緊急の電信送金を依頼されたら、実行する前に、実行しようとしている行為が本当に本物なのかを必ず再確認してください。

援助や寄付をお願いしています。

[/fusion_text][fusion_text rule_style="default" hide_on_mobile="small-visibility,medium-visibility,large-visibility" stick_display="normal,sticky" text_transform="none" animation_direction="left" animation_speed="0.3"]ソーシャルエンジニアは、親切で感じの良い人にアプローチし、非営利団体への寄付を依頼することがあります。ソーシャルエンジニアは、ソーシャルメディアであなたを検索し、あなたがどのような非営利団体、災害救援活動、政治キャンペーンを最も支援したいと思っているかを知ることで、あなたについて多くのことを学ぶことができます。[/fusion_text][fusion_text rule_style="default" hide_on_mobile="small-visibility,medium-visibility,large-visibility" stick_display="normal,sticky" text_transform="none" animation_direction="left" animation_speed="0.3"]

質問していない質問に答える。

ソーシャルエンジニアは、取引先の企業のカスタマーサービス担当者を装い、サポート依頼への「返信」を装ったメッセージを送信することがあります。たとえその時点で質問をしていなかったとしても、この機会を利用して、抱えている問題のサポートを受けられる可能性があります。

ソーシャル エンジニアリングの種類。

ビジネスメール詐欺。

ソーシャル エンジニアリングの中で最も急速に成長し、最も一般的な形態です。攻撃者は、ダーク ウェブでユーザー名とパスワードを購入したり、パスワードを解読したり、フィッシング詐欺でログイン情報を盗み取ったりして、誰かのメール アカウントを取得することができます。ハッカーは、このアカウントを使用して、アカウントの連絡先リストに含まれる人々にメールを送信します。これらのメールには、クリックすると悪意のあるファイルを拡散するリンクが含まれている場合があります。友人や同僚から送信されたリンクだと思ったユーザーは、クリックする可能性が高くなります。攻撃者が役員のメールに侵入した場合、多くの場合、財務チームにメールを送信し、特定の銀行口座に緊急送金するように指示します。これが攻撃者の通常の手口です。これらの攻撃が成功する理由は、受信者がすぐに行動を起こす必要があると感じ、何をしているのか考えずにただ行動してしまうためです。

フィッシング。

フィッシングメールを受け取ると、そのメールは、企業やよく一緒に仕事をする友人など、信頼している相手から送られたように見せかけられます。多くの場合、被害者はリンクをクリックして自分のウェブアカウントにログインするように求められます。このリンクをクリックすると、全く別のサイトに移動します。リンクは、被害者がアクセスしていると思っているサイトと全く同じように見えるように設定されています。被害者が偽装サイトにアクセスしてログインすると、攻撃者にログイン情報を渡してしまうことになります。

以下の例は、フィッシング メールがどのようなものかを示しています。

プリテキスティング。

プリテキスティングは通常、物理的に行われます。攻撃者は偽の身元を作り、被害者から貴重な情報を盗み出すための嘘をつきます。こうしてハッカーは情報を入手します。標的の被害者は、最近亡くなった叔母の遺言の受益者であると偽られるかもしれません。攻撃者は被害者に対し、社会保障番号を伝えることで、自分が本当にその人物であることを証明する必要があると告げます。また、外部のIT監査人を装い、企業のセキュリティ担当者から個人情報を盗み出す場合もあります。

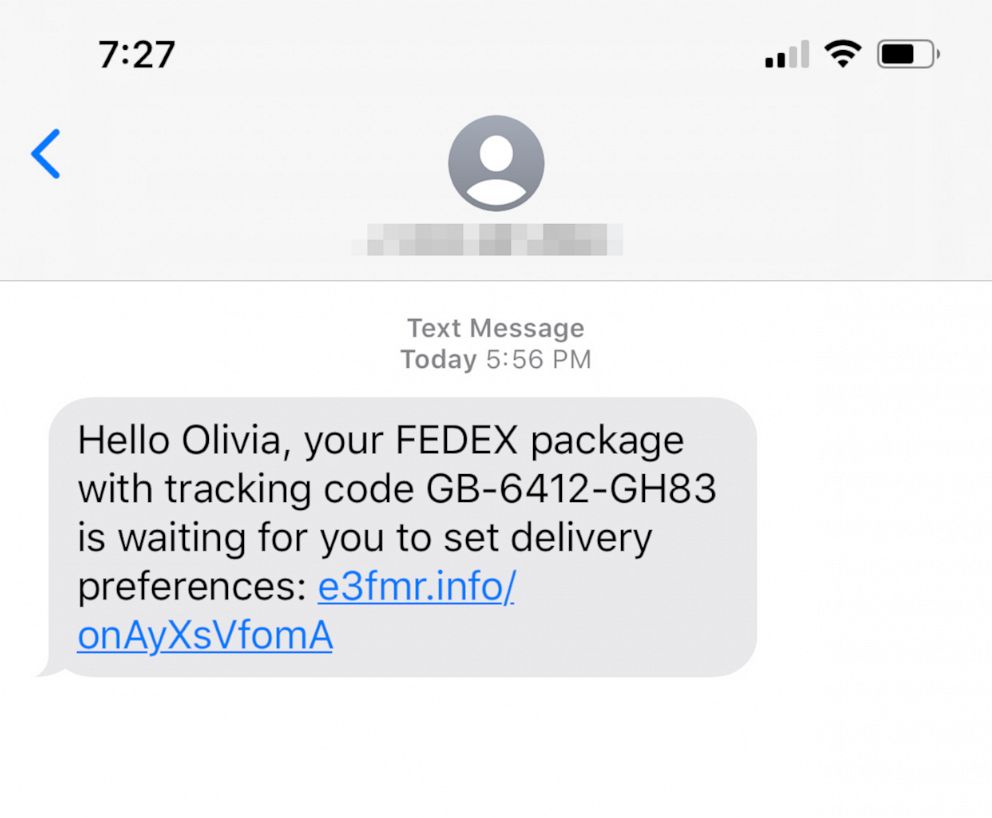

スミッシング。

フィッシングがメール、ビッシングが電話を利用するのと同じように、スミッシングはテキストメッセージを使って被害者から金銭を搾取します。人々はメールよりもテキストメッセージを信頼する傾向があるため、この新たな傾向はさらに懸念されます。メール内の不明なリンクをクリックするリスクはテキストメッセージ内のリンクには及んでおらず、スミッシングのテキストメッセージに遭遇した際にどう対処すべきかわからない人があまりにも多くいます。スミッシングの一般的な手口は次のとおりです。架空のサービスに対して毎日料金が請求されます。サービスを利用しないことを選択できるリンクが表示され、料金が発生しません。また、選択できるように個人情報の入力を求められます。登録したサービスをキャンセルしたい場合は、このメッセージに注意を払わないでください。

ビッシング。

誰かが電話をかけてきて金銭を要求する場合、それはフィッシング、つまり「ボイスフィッシング」です。攻撃者は、金融機関や政府機関など、あなたがよく知っている機関を装ってあなたの情報を入手しようとします。発信者番号のなりすましにより、攻撃者は信頼できる発信元からの電話であるかのように見せかけることができます。フィッシング詐欺の多くは、米国外から仕掛けられます。なりすましは、被害者の信頼を得て、発信者が本当に自分だと信じ込ませることを目的として行われます。そして、被害者は電話に出て、発信者が本当に自分だと信じ込みます。

自分自身を保護し、ソーシャル エンジニアリングを防ぐにはどうすればよいでしょうか?

安全な電子メール ソフトウェアを有効活用しましょう。

ソーシャル エンジニアリング攻撃は、企業の役員、従業員、ビジネス パートナー、有名なインターネット企業になりすまして、何も知らない消費者から不正に金銭やデータを収集することを目的としているため、絶対に回避する必要があります。電子メール セキュリティ ソフトウェアは、受信トレイに届くメッセージをスキャンして、マルウェア、悪意のある意図、なりすましの試みの証拠を探し、これらの兆候が 1 つでも含まれている場合は、そもそもメッセージが受信トレイに届かないようにします。

URL 保護ソフトウェアおよびアプリケーションは、ユーザーが使用するあらゆるデバイスで行うすべてのクリックを保護し、有害なリンクをクリックするのを防ぎます。

あなたにとって最も機密性の高い情報を特定します。

ハッカーにとって重要な情報が何かを理解すると、ハッカーから保護する必要がある情報を特定しやすくなります。組織のクラウン ジュエルは他の組織のものとは異なるため、この手順を独自に実行することが重要です。「万能な解決策」というものは存在しません。

取引や通信に関わる人の身元を確認します。

相手が本当に自分だと主張する人物であることを確認しましょう。窃盗犯は日常的に正規のメールアカウントを乗っ取り、悪質な活動に利用します。見覚えのあるメールアドレスから普段とは違うメールリクエストを受け取った場合は、送信者に電話をかけ、本当にそのメッセージが送られてきたかどうかを確認することをお勧めします。

従業員に情報を提供し、教育します。

ソーシャル エンジニアリングを防ぐための重要なステップの 1 つは、問題全般についての認識と情報を高めることです。ユーザーがソーシャル エンジニアリングの脅威を認識していない場合、ビジネスを安全に保つために必要な予防措置を講じることは期待できません。

冷静さを保ちましょう。

ソーシャルエンジニアは、被害者を騙して迅速に行動を起こさせるため、相手に緊急感を植え付け、相手が本物ではないことを示す兆候を無視させようとします。何か行動を起こす前に、深呼吸をして、冷静な頭で問題を吟味してから行動を起こしましょう。取引が正当なものであれば、相手はあなたがデューデリジェンスを完了するまでの時間を理解し、辛抱強く待ってくれるでしょう。

すべてのリンクを確認してください。

bit.lyリンクなどの短縮リンクを受け取った場合は、

悪意のあるURLを隠す。リンクエクスパンダーを使えば、実際にクリックすることなくリンクをテストできます。検索エンジンのDuckDuckGoにはリンクエクスパンダーが組み込まれており、短縮URLの背後にあるものを確認できます。